3月下旬、広告プラットフォーム「AOL」が配信している広告のスクリプトが不正に改ざんされ、仮想通貨をマイニング(採掘)するツールが埋め込まれていたことが分かった。改ざんされた広告は、ポータルサイト「MSN Japan」にも配信、表示されていた。攻撃を確認したトレンドマイクロがAOLに報告し、同社は3月27日までに埋め込まれたツールを削除したという。

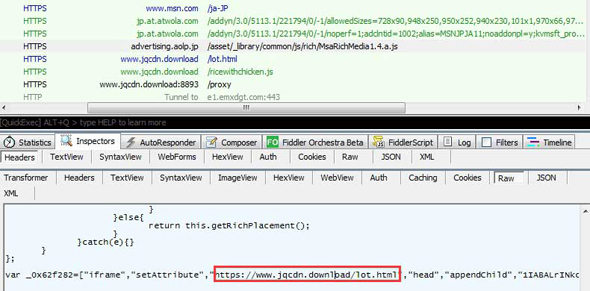

トレンドマイクロによれば、不正なスクリプトは、AOLの広告プラットフォーム「advertising.aolp.jp」に埋め込まれていた。ユーザーがMSNにアクセスし、改ざんされた広告が表示されると、ユーザーが広告をクリックしなくてもマイニングが始まり、Webページを閉じるとマイニングも停止する仕組みだった。埋め込まれたコードは、仮想通貨採掘ツール「Coinhive」を基に作成されていた。

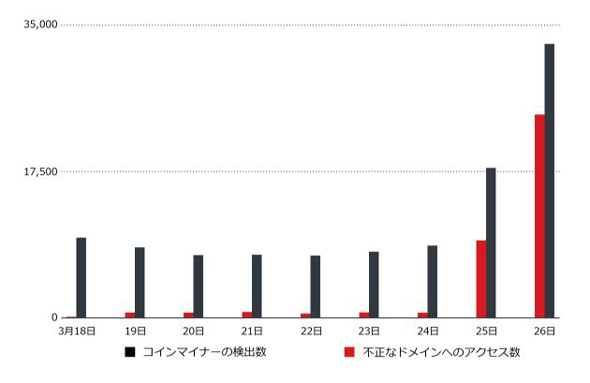

不正なスクリプトが見つかった3月25日前後、トレンドマイクロが検出した、Webブラウザを利用する仮想通貨採掘ツールの数は、約2倍に増えていた。同社は、MicrosoftのブラウザでMSN Japanをホームページに設定しているユーザーが多いため、検出数が急増したと考えている。

Amazon S3サーバの不適切な設定が原因か

トレンドマイクロは、500以上のWebサイトでも同様の攻撃手法による改ざんを確認したという。被害に遭ったサイトを調べると、不正なコンテンツの大部分がクラウドサービス「Amazon Web Service」(AWS)のストレージ「Amazon S3」でホストされており、サイトのURLの一部にS3バケット(ストレージを管理する単位)の名称が含まれていた。これらを手掛かりに調べた結果、攻撃を受けたバケットは、セキュリティ対策に不備があり、誰でもコンテンツ一覧の取得、コピー、編集が可能な状態だったと分かった。

トレンドマイクロは、問題のバケットを担当する正規のAWS管理者が、S3バケットのアクセス権限を適切に設定していなかったことが原因とみている。AOLの広告プラットフォームの場合も、同様にAmazon S3サーバのセキュリティ上の問題があった可能性があるが、アクセス権限の設定までは詳しく確認できなかったという。

Amazon S3サーバの不適切な設定は2017年以来、問題視されている。17年7月には、米通信大手Verizonが委託した業者が設定ミスをおかし、S3バケットのURLさえ分かれば、Verizon加入者の個人情報をダウンロードできる状態だった――というトラブルが起きていた。

Copyright © ITmedia, Inc. All Rights Reserved.

ITmedia 総合記事一覧で全文を見る

0 件のコメント:

コメントを投稿